Pada Blog sebelumnya saya sudah menjelaskan sedikit mengenai Kriptografi. Pada Blog kali ini saya akan menjelaskan kelanjutan lebih jauh mengenai teknik-teknik dasar pada Kriptografi

Teknik Dasar Kriptografi terbagi menjadi lima, diantaranya :

1. Substitusi

2. Blocking

3. Permutasi

4. Ekspansi

5. Pemampatan (Compaction)

A. Substitusi

Merupakan metode yang digunakan dengan mengganti kata teks yang asli dengan teks yang disandikan sesuai dengan sistem yang telah ditentukan. Misalkan : A = S

Contoh soal substitusi sederhana :

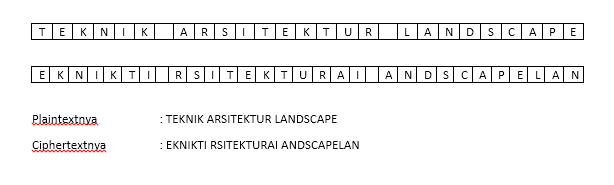

B. Blocking

Merupakan metode yang dimana sistem enkripsi terkadang membagi plain text menjadi beberapa blok yang terdiri dari beberapa karakter yang kemudian dienkripsikan satu per satu. Misalkan,

Contoh soal Blocking :

C. Permutasi

Merupakan metode dengan teknik memindahkan atau merotasikan karakter dengan aturan tertentu. Pada teknik permutasi identitas karakternya tetap, namun posisinya yang diacak. Sebelum dilakukan permutasi, plain text terlebih dahulu dibagi menjadi blok‐blok dengan panjang yang sama. Misalkan,

Contoh soal Permutasi :

D. Ekspansi

Merupakan metode sederhana untuk mengacak teks dengan menjabarkan teks itu dengan aturan tertentu. Salah satu contoh penggunaan teknik ini adalah dengan meletakkan huruf konsonan atau bilangan ganjil yang menjadi awal dari suatu kata diakhir kata dan menambahkan akhiran"an".Bila suatu kata dimulai dengan huruf vokal atau bilangan genap, ditambahkan akhiran "i".

Contoh soal Ekspansi :

E. Pemampatan (Compaction)

Merupakan metode yang mengurangi panjang teks atau jumlah bloknya dengan cara lain untuk menyembunyikan isi teks. Contoh sederhana ini menggunakan cara menghilangkan setiap karakter ke‐dua secara berurutan. Karakter‐karakter yang dihilangkan disatukan kembali dan disusulkan sebagai "lampiran" dari pesan utama, dengan diawali oleh suatu karakter khusus, dalam contoh ini digunakan "&".

Contoh Soalnya :

Sekian dulu postingan Blog kali ini mengenai Teknik Dasar Kriptografi semoga menambah wawasan untuk kita semua...

Wassalamualaikum wr.wb